Malicious Code (악성 코드)

악성코드 : "제작자가 의도저으로 사용자에게 피해를 주고자 만든 모든 악의적 목적을 가진 프로그램 및 매크로, 스크립트 등 컴퓨터상에서 작동하는 모든 실행 가능한 형태"

악성코드의 분류

바이러스

-사용자 컴퓨터 내에서 사용자 몰래 프로그램이나 실행 가능한 부분을 변형해 자신 또는 자신의 변형을 복사하는 프로그램, 가장 큰 특성은 복제와 감염.

웜

- 인터넷 또는 네트워크를 통해서 컴퓨터에서 컴퓨터로 전파되는 악성 프로그램.

- 윈도우의 취약점 또는 응용 프로그램의 취약점을 이용하거나 이메일이나 공유 폴더를 통해 전파

- 바이러스와는 달리 스스로 전파되는 특성이 있다.

트로이 목마

- 바이러스나 웜처럼 컴퓨터에 직접적인 피해는 주지 않지만, 악의적인 공격자가 컴퓨터에 침투하여 사용자의 컴퓨터를 조종할수 있는 프로그램

- 고의적으로 만들어졌다는 점에서 프로그래머의 실수인 버그와는 다르다.

-자기 자신을 다른 파일에 복사하지 않는 다는 점에서 컴퓨터 바이러스와 구별된다.

인터넷 악성코드

- 인가되지 않은 사이트나 크랙사이트 등에 접속할떄 감염된다.

- 최근에는 웜의 형태로 전이 되고 있다.

스파이웨어

- 자신이 설치된 시스템의 정보를 원격지의 특정한 서버에 주기적으로 보내는 프로그램

-사용자가 주로 방문하는 사이트, 검색어 등 취향으 파악하기 위한것도 있지만 패스워드 등과 같은 특정 정보 를 원격지에 보내는 스파이웨어도 존재한다.

바이러스

1세대 : 원시형 바이러스

단순하게 자기복제 기능과 데이터 파괴 기능만을 가지고 있으며 주로 부트 바이러스와 파일 바이러스로 나뉜다

<부트바이러스>

부팅 단계

1단계(POST) : POST 과정은 하드웨어 자체가 시스템에 문제가 없는지 기본사항을 스스로 체크하는 과정

2단계(CMOS) : 기본 부팅 매체로 BIOS는 CMOS에서 이런 기본 설정 사항을 읽어 시스템에 적용

3단계(운영체제 위치정보로드) : 윈도우 부트서브 시스템이 실행

부트 바이러스는 바로 3단계에서 동작하며 과거에는 부트바이러스에 감염된 디스크로 운영체제를 구동시키면 바이러스가 MBR과 함께 PC 메모리에 저장되고 부팅후에 사용되는 모든 프로그램에 자신을 감염시켰다.

<파일 바이러스>

부트바이러스와는 달리 하드 디스크가 PC에서 일반화 되면서 그 대안으로 나온것으로 일반적으로 COM, EXE와 같은 실행파일과 오버레이 파일, 디바이스 드라이버 등에 감염된다.

2세대 : 암호형 바이러스

1세대 바이러스는 지체에 특정한 패턴을 가지고 있어서 백신을 만드는 프로그래머는 특정 패턴으로 이를 진단하고 바이러스를 삭제하여 바이러스를 치료했다. 그리하여 이를 우회하기 위해 암호형 바이러스를 만들어 자체적으로 코드를 암호화하는 방법을 사용하기 시작했다.

하지만 바이러스가 동작할떄 메모리에 올라오는 과정에서 암호화가 풀리기 떄문에 백신 제작자들은 이를 이용하여 메모리에 실행되어 올라온 바이러스를 거꾸로 분석하여 감염파일과 바이러스를 분석하고 치료했다.

3세대 : 은폐형 바이러스

은폐형 바이러스는 예전에 플로피 디스크를 주로 쓰던 시절 일정기간동안의 잠복기를 갖는 바이러스를 뜻한다.

4세대 : 다형성 바이러스

바이러스 파일안의 특정한 식별자를 갖고 감염여부를 판단하는데 이떄 특정 식별자를 이용하여 진단하는 기능을 우회하기 위해 사용되는 바이러스가 다형성 바이러스이다.

5세대 : 매크로 바이러스

일반적으로 컴퓨터 바이러스는 실행파일을 이용해 감염되고 전파된다. 하지만 매크로 바이러스는 비주얼베이직스크립트로 많이 제작된다.

매크로 바이러스는 엑셀 또는 워드와 같은 문서파일의 매크로 기능을 이용하므로 이러한 파일을 열떄 감염된다.

웜 ( Worm )

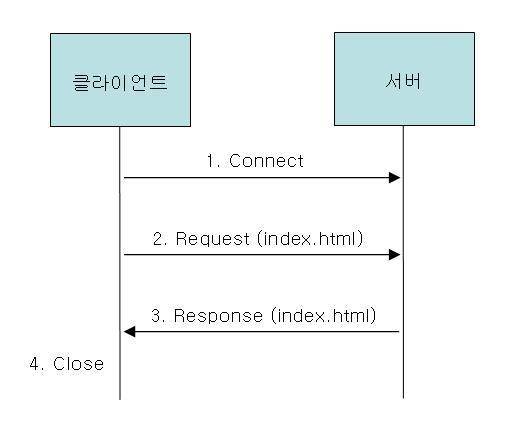

웜은 인터넷 또는 네트워크를 통해서 컴퓨터에서 컴퓨터로 전파되는 프로그램을 의미한다. 웜은 다른 컴퓨터의 취약점을 이용하여 스스로 전파되거나 메일로 전파되지만, 다른 파일을 감염시키는 컴퓨터와는 상당히 다르다. 컴퓨터 바이러스는 부트영역에 침입하거나 메모리에 상주 또는 정상파일에 침입하여 감염시키지만 웜은 스스로를 증식하는 것이 목적이ㅏ. 그랴서 웜은 파일자체에 이런 기능이 있거나 운영체제에 자신을 감염시킨다.

MASS Mailer형 웜

MASS Mailer형 웜은 자기자신을 포함하는 대량 메일 발송을 통해 확산되는 웜이다.

주요 증상은 다음과 같다

- 메일로 전파 된다. 감염된 시스템이 많으면 SMTP 서버(TCP 25번포트)의 네트워크 트래픽이 증가

- 베이글은 웜을 실행할떄 가짜 오류 메세지를 출력한다.

- 넷스카이는 윈도우 시스템 디렉터리 밑에 CSRSS.exe를 만든다.

- 변형된 종류에 따라 시스템에 임의의 파일을 생성한다.

- 확인되지 않은 메일을 열어 볼떄 확산된다.

시스템 공격형 웜

시스템 공격형 웜은 운영체제 고유의 취약점을 이용해 내부 정보를 파괴하거나, 컴퓨터를 사용할수 없는 사태로 만들거나, 혹은 외부의 공격자가 시스템 내부에 접속할수 있도록 백도어를 설치하는 웜이다.

네트워크 공격형 웜

네트워크 공격형 웜은 특정 네트워크나 시스템에 대해 Syn Flooding, Smurf와 같은 서비스 거부(DOS) 공격을 수행한다. 시스템 공격형 웜과 네트워크 공격형 웜은 BOF나 FS 와 같은 시스템의 취약점을 이용하여 확산되거나 공격하는 경우가 많고, 최근에는 시스템 공격과 네트워크 공격을 함꼐 수행하는 경우도 많이 발견되고 있다.

기타 악성코드

백도어와 트로이목마

백도어의 원래 의미는 운영체제나 프로그램을 생성할떄 정상적인 인증과정을 거치지 않고, 운영체제나 프로그램 등에 접근할수 있도록 만든 일종의 통로이다. 다른 말로 Administrative Hook이나 트랩도어라고도 한다.

트로이 목마는 백도어와 마찬가지로 운영체제의 원래 인증을 우회하여 원격에서 시스템 내부에 접근할수 있게 하지만 그 설치 과정이 관리자에 의한 것이 아닌 바이러스나 웜에 의한 것이고, 접근자가 관리자가 아닌 해커인 경우이다. 트로이 목마는 사용자가 의도하지 않은 코드를 정상적인 프로그램에 삽입한 형태를 취하고 있으며, 최근에는 배고어와 트로이 목마를 구분하지 않고 백도어라고 통칭하기도 한다.

인터넷 악성코드

주로 인가되지 않은 사이트 등에 접속할떄 감염된다. 예전에는 악성코드로 끝나는 경우가 많았으나, 최근에는 웜의 형태로 전이 되기도 한다.

스파이 웨어 ( Spyware)

트로이 목마와 비슷한 종류로써 자신이 설치된 시스템의 정보를 원격지의 특정한 서버에 주기적으로 보내는 프로그램이다.

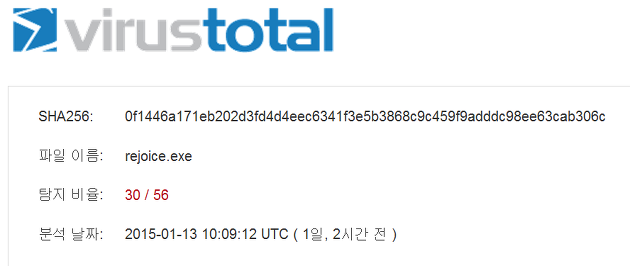

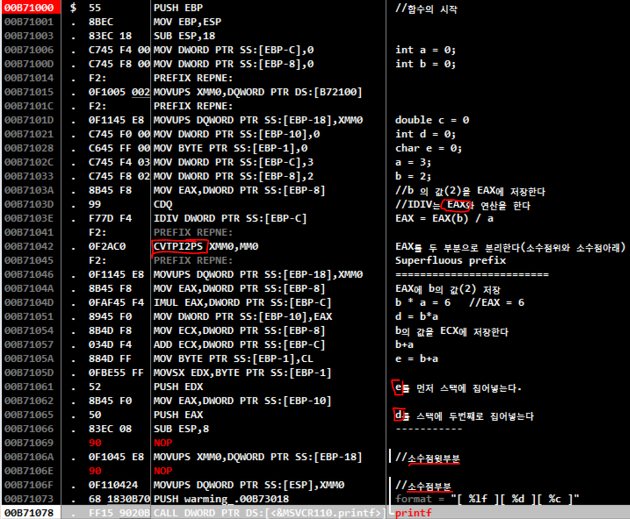

악성코드 탐지 및 대응책

네트워크 상태 점검하기

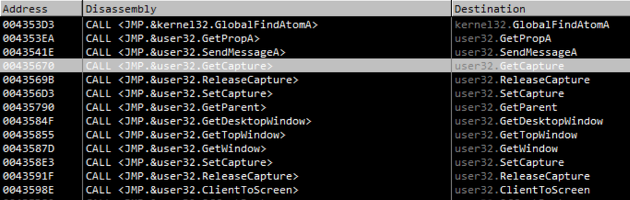

상당수의 백도어는 외부와의 통신을 위해 서비스 포트를 생성한다.

하지만 최근의 악성코드는 번호만으로는 추측하기가 어렵기떄문에, 악성코드가 사용하는 포트를 netstat만으로 확인하기 어려운 경우에는 CPorts와 같은 프로그램을 사용하여 서비스포트별로 사용하는 응용프로그램을 확인할수 있다.

정상적인 프로세스와 비교하기

윈도우와 유닉슷 시스템 등의 정상적인 프로세스를 외워두면 비정상적인 프로세스르 식별하는데 도움이 된다.

백도어의 실질적인 파일확인하기

네트워크 상태와 프로세스 분석을 통해 확인한 백도어의 실질적인 파일을 확인한다. 악성코드 파일을 확인할 떄는 total commander와 같은 툴을 사용한다.

시작프로그램과 레지스트리 확인하기

윈도우 시스템은 시작프로그램등의 시스템 운영과 관련하여 리부팅되더라도 기본설정값이 변하지 않도록 레지스트리에 여러가지 값을 기록해둔다. 백도어 역시 이러한 레지스터를 이용하는 경우가 많기 떄문에 백도어를 삭제할떄에는 레지스터에서도 이러한 내용을 확인해야 한다.

백도어 제거하기

위의 단계를 통해 배도어를 확인했다면 다음 절차를 따르면 된다

-해당 프로세스를 Kill process Tree로 중지시킨다

-해당 폴더에서 확인한 파일을 삭제한다

-시작 프로그램에서 확인한 사항을 삭제한다.

'Study > Book' 카테고리의 다른 글

| 정보보안개론 0x07 (0) | 2015.01.23 |

|---|---|

| 정보보안개론 0x06 (0) | 2015.01.23 |

| 정보보안개론 0x04 (0) | 2015.01.21 |

| 정보보안개론 0x03 (0) | 2015.01.13 |

| 정보보안개론 0x02 (0) | 2015.01.12 |

XORandShift.exe

XORandShift.exe